Даже небольшой сайт малого бизнеса — интернет‑магазин, лендинг или блог — может стать причиной утечки данных клиентов. При этом далеко не всегда причина кроется в кибератаке или взломе злоумышленников: нередко проблемы возникают из‑за простых ошибок в настройке. По данным исследования компании по кибербезопасности Mimecast, 95% утечек в 2024 году произошли из‑за человеческого фактора — неправильно настроенных сервисов, устаревшего программного обеспечения (ПО) или случайно оставленных открытыми данных.

В статье разберем 6 наиболее частых технических ошибок при работе с сайтом, которые ставят под угрозу клиентские данные и репутацию компании, а главное — расскажем, как их быстро исправить и что учесть, чтобы избежать проблем в будущем.

Публичные бэкапы сайта

Когда вы или ваш разработчик создает резервную копию сайта (например, базы данных или файлов), она может сохраниться в папке, доступной из интернета. Если эти файлы не защищены, любой, кто догадается заглянуть в нужное место, сможет их скачать.

В копиях могут содержаться:

- логины и пароли клиентов;

- данные платежей;

- личные переписки.

Если вы не разбираетесь в настройках сервера, но хотите обезопасить бизнес, начните с простого: проверьте, нельзя ли найти ваши данные в поисковиках. Раз в месяц заходите в поисковую систему и ищите данные с помощью site:example.org filetype:sql — так вы быстро поймете, нет ли там чего‑то важного.

Кроме того, необходимо попросить IT‑специалиста или хостинг‑провайдера настроить запрет на скачивание файлов с расширениями.sql,.bak,.zip через файл.htaccess. Помимо этого, важно убрать бэкапы из публичных папок и хранить резервные копии вне корневой директории сайта (например, в папке выше или на отдельном защищенном сервере). Лучше всего хранить бэкапы в облаке с паролем или на отдельном сервере с ограниченным доступом.

Рассылка: как вести бизнес в России

Пять полезных писем пришлем сразу после подписки. В них — бизнес‑идеи, готовые промпты для нейросетей, советы, как выбрать налоговый режим и получать пассивный доход

Забытые тестовые поддомены

При разработке или обновлении сайта часто создают временные поддомены для самых разных целей, например, чтобы проверить новые функции, не затрагивая основной сайт, — типа test.example.org или dev.example.org. И проблема может возникать тогда, когда после завершения работ администратор сайта забывает о них.

Такие поддомены редко бывают защищены так же тщательно, как основной домен сайта. Однако к временным поддоменам могут быть привязаны тестовые версии сайта с уязвимостями, старые копии баз данных с информацией клиентов или незапароленные админ‑панели веб‑ресурса.

Обнаружив слабо защищенный поддомен, злоумышленники могут проникнуть на основной сайт и похитить данные. Чтобы обезопасить веб‑ресурс, необходимо проверить актуальный список поддоменов в панели хостинга и DNS‑записях — это можно сделать в личном кабинете хостинг‑провайдера в настройках вашего сайта. Те домены, которые больше не нужны, лучше разделегировать, а используемые — дополнительно защитить: например, установить пароль или ограничить доступ по IP. Такую проверку следует делать раз в полгода — это займет всего несколько минут, но поможет избежать серьезных рисков.

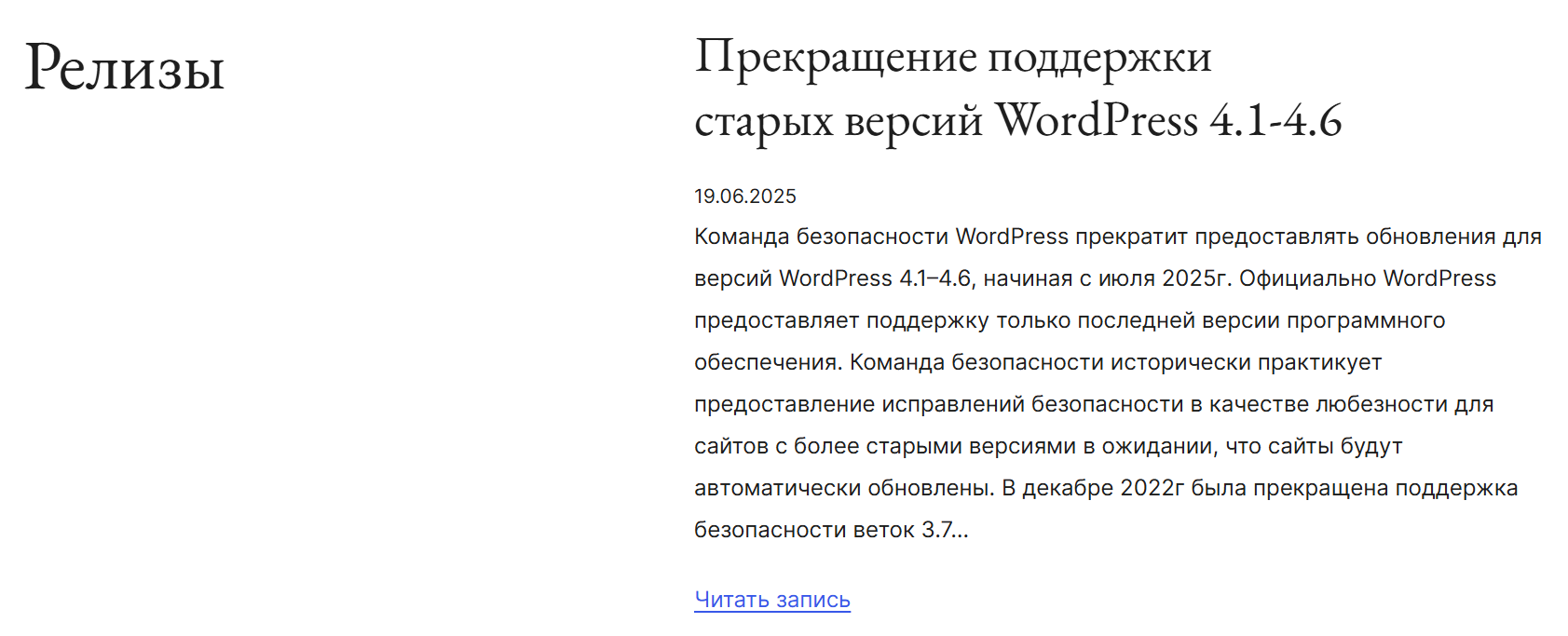

Уязвимые CMS

Многие предприниматели ошибочно полагают, что если сайт активен, то и обновлять его не нужно. Однако устаревшая система управления сайтом (CMS) — это как незапертая дверь в ваш офис: рано или поздно злоумышленники обнаружат лазейку и воспользуются ей, чтобы проникнуть внутрь веб‑ресурса.

Каждая CMS периодически выпускает обновления, которые не просто добавляют новые функции, но и устраняют критические уязвимости. Если вы давно не обновляли CMS, ваш ресурс может стать легкой добычей для автоматических ботов, которые сканируют интернет в поисках именно таких слабых мест.

Важно помнить, что работа с устаревшей версией CMS создает серьезные риски для бизнеса. Во‑первых, сайт становится уязвимым для взлома и утечки клиентских данных, что может привести как к финансовым, так и репутационным потерям. Во‑вторых, поисковые системы понижают позиции взломанных сайтов в выдаче, уменьшая трафик. И в‑третьих, уязвимости в системе могут быть использованы для размещения вредоносного кода, что негативно скажется на пользовательском опыте. Своевременное обновление CMS помогает избежать таких проблем и поддерживать сайт в безопасном рабочем состоянии.

Для этого первым делом проверьте текущую версию CMS вашего сайта и сравните с последней стабильной версией на официальном сайте производителя CMS (WordPress, Битрикс, Joomla и др.). Если обновления давно не устанавливались на сайт — самое время заняться этим как можно скорее.

Обновлять необходимо не только саму CMS, но и все плагины, модули и темы, подключенные к сайту — так как и они тоже могут содержать уязвимости. Например, по опыту команды Рег.ру, автообновление CMS можно подключить в админ‑панели.

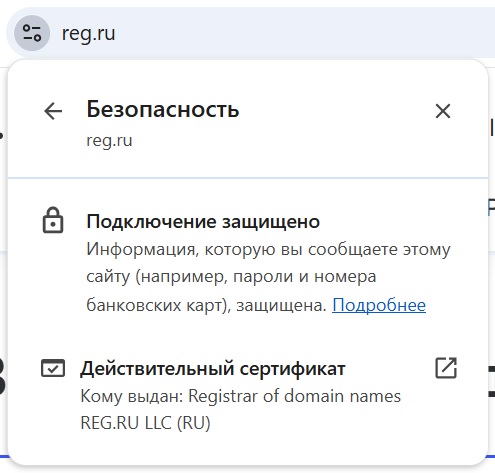

Отсутствие SSL/TLS‑сертификата

Если ваш сайт работает по протоколу HTTP, а не HTTPS, данные между пользователем и сервером передаются в незашифрованном виде. Узнать, какой протокол настроен для сайта, можно самостоятельно: посмотрите на адресную строку с URL сайта в браузере. Так, если перед доменом стоит https://, сайт использует безопасный протокол HTTPS, а если http://, то используется HTTP. В случае использования HTTP:

- логины, пароли и номера карт могут быть перехвачены злоумышленниками;

- браузеры помечают сайт как «небезопасный» и блокируют некоторые функции (например, геолокацию);

- позиции сайта в поисковой выдаче снижаются.

Чтобы перейти на работу по протоколу HTTPS, нужен SSL/TLS‑сертификат — это цифровой «паспорт» сайта, который шифрует данные при передаче между пользователем и сервером. Без SSL/TLS‑сертификата вся информация (логины, пароли, платежные данные) передается в открытом виде, как обычная почтовая открытка — эти данные можно свободно перехватить. Когда на сайте установлен SSL/TLS, в адресной строке браузера появляется замочек и надпись «Безопасное соединение».

SSL/TLS‑сертификаты бывают нескольких видов:

- Domain Validation (DV). Это самый простой вариант — с этим сертификатом проверяется только владение доменом. Подходит для блогов, небольших сайтов.

- Organization Validation (OV). Проверяется не только домен, но и организация (название, юридический адрес). Подходит для корпоративных сайтов и интернет‑магазинов.

- Extended Validation (EV). Наиболее защищенный вариант. Центр сертификации проверяет документы, деятельность и законность компании. Подходит для банков, платежных систем и крупных онлайн‑сервисов.

Сертификаты типа DV можно получить бесплатно в открытых центрах сертификации. Кроме того, хостинг‑провайдеры могут предоставлять сертификаты бесплатно на несколько месяцев при регистрации домена или покупке хостинга. Если сайт уже размещен на хостинге, обычно SSL/TLS можно активировать в панели управления в пару кликов.

Затем останется только настроить автоматическое перенаправление с HTTP на HTTPS. Это можно сделать несколькими способами: настроить в панели управления хостингом или через конфигурационный файл.htaccess. А в популярных CMS упростить замену ссылок помогут профильные плагины: например, Easy HTTPS Redirection, Really Simple SSL или Search Regex. Также необходимо оповестить поисковые системы о включении сертификата: для этого нужно добавить новую версию сайта с HTTPS в сервис оптимизации.

Незашифрованные FTP

FTP (File Transfer Protocol, протокол передачи файлов) — способ загрузки данных на сервер, при котором информация передается в открытом виде. А значит, как и в случае отсутствия SSL/TLS‑сертификата, все передаваемые данные может получить злоумышленник, подключившись к незащищенной сети (например, публичному Wi‑Fi) или используя методы сниффинга (процесс перехвата) трафика. Перехвачены могут быть не только персональные и платежные данные клиентов, но и пароли доступа к сайту и базам данных.

Как защититься:

- Замените FTP на SFTP или FTPS. Это защищенные версии протокола, в которых данные передаются в зашифрованном виде. Обратитесь к хостинг‑провайдеру, чтобы он помог с настройкой — обычно это делается за пару кликов.

- Ограничьте доступ по директориям. Не создавайте учетные записи с доступом в корневые папки сайта и сервера и выдавайте сотрудникам аккаунты с доступом в конкретные директории сайта.

- Регулярно проверяйте логи. Для этого просматривайте файл access.log на хостинге — там фиксируются все попытки входа на сайт и в админку. Отдельно проверяйте историю входов в панель управления хостингом и личный кабинет. Если видите входы с незнакомых IP — сразу меняйте пароль.

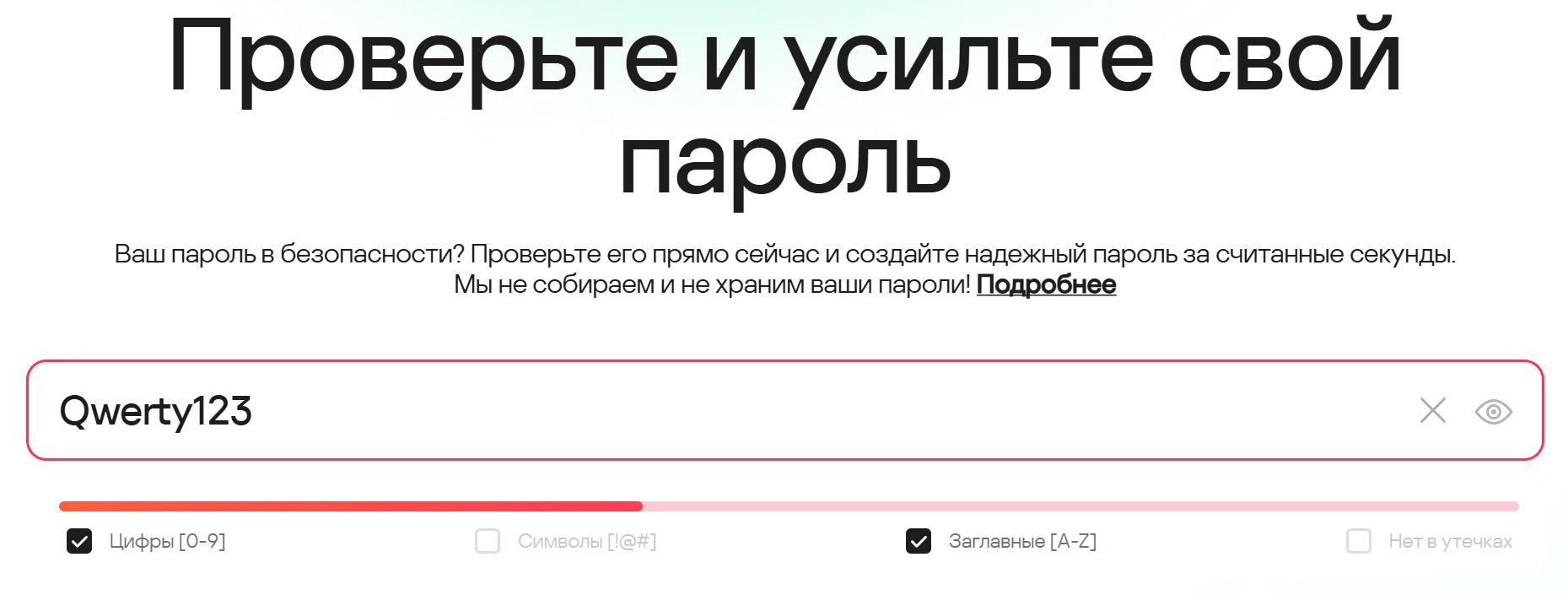

Небезопасная авторизация

Многие утечки данных случаются не из‑за сложных хакерских атак, а по элементарным причинам: слабые пароли, повторное использование одних и тех же учетных данных или отсутствие многофакторной аутентификации при авторизации в админ‑панели хостинга и панели управления сайтом. Вот три ключевых правила, которые помогут избежать возможных проблем.

Надежные пароли. Используйте сложные пароли (более 12 символов, буквы в разном регистре, цифры, спецсимволы) для админ‑панели сайта, FTP/SFTP/SSH‑доступа и баз данных (MySQL и других).

Регулярная смена паролей. Даже надежный пароль со временем может оказаться в зоне риска. Например, его могут подобрать методом перебора или он может остаться в доступе у бывших сотрудников или подрядчиков, которые уже не сотрудничают с компанией. Поэтому крайне важно менять пароли хотя бы раз в 3 месяца.

Двухфакторная аутентификация. Там, где это возможно, — например, в почте и админ‑панели сайта — подключайте дополнительную проверку: код из SMS, OTP‑приложение (например, TOTP) или аппаратные ключи.

Кратко о главном

Основные причины утечек данных — это далеко не всегда хакерские атаки, а обычные недочеты в настройке сайта. Публичные бэкапы, забытые тестовые поддомены, устаревшие CMS, незашифрованные FTP, отсутствующие SSL/TLS и ненадежные пароли — все эти проблемы решаются за пару часов, но их игнорирование может стоить бизнесу репутации и клиентов. А ключевое правило — регулярный контроль. Раз в квартал проверяйте, нет ли на сайте случайно открытых данных, все ли поддомены под защитой и актуальна ли версия CMS.

Поделитесь, какие меры защиты вы уже внедрили, а какие — только планируете?