Когда бизнес идет в гору, появляется много забот: команда расширяется, нужно оптимизировать процессы, выстроить стратегию развития и не только. При этом вопрос кибербезопасности часто остается за бортом. Кажется, что злоумышленникам интересны только крупные организации, но практика доказывает обратное.

Разберемся, кто может стать жертвой, с чего чаще всего начинается атака и как быстро проверить входящее письмо.

Зачем растущему бизнесу защищать почту

Для злоумышленников малый и средний бизнес — не самая выгодная, но простая мишень. Они заранее проводят разведку и точно знают, какой выкуп способна заплатить компания, чтобы сохранить важные данные и восстановить работу.

В кибератаках часто делают ставку на невнимательность и человеческий фактор. Стоит сотруднику нажать на опасное вложение или ссылку в письме, и злоумышленники смогут похитить личную информацию, данные о клиентах, и даже остановить работу всей компании. Так начиналось 84% атак в 2024 году, их жертвами становились компании разного масштаба.

Почта — самый частый вектор атаки, поэтому кибербезопасность бизнеса начинается с защиты деловой переписки. Противостоять киберугрозам поможет бдительность каждого в команде, знание признаков подозрительных писем и четырех правил.

Рассылка: как вести бизнес в России

Пять полезных писем пришлем сразу после подписки. В них — бизнес‑идеи, готовые промпты для нейросетей, советы, как выбрать налоговый режим и получать пассивный доход

Главные правила защиты почты

Они пригодятся для общего обучения: рекомендации можно использовать во внутренней рассылке компании, в памятке для новых сотрудников.

Не отвечать на письма, которые кажутся подозрительными. О них стоит сразу сообщить начальству, ИБ‑специалисту или разработчику. Оценить опасность письма помогут признаки, которые разберем ниже.

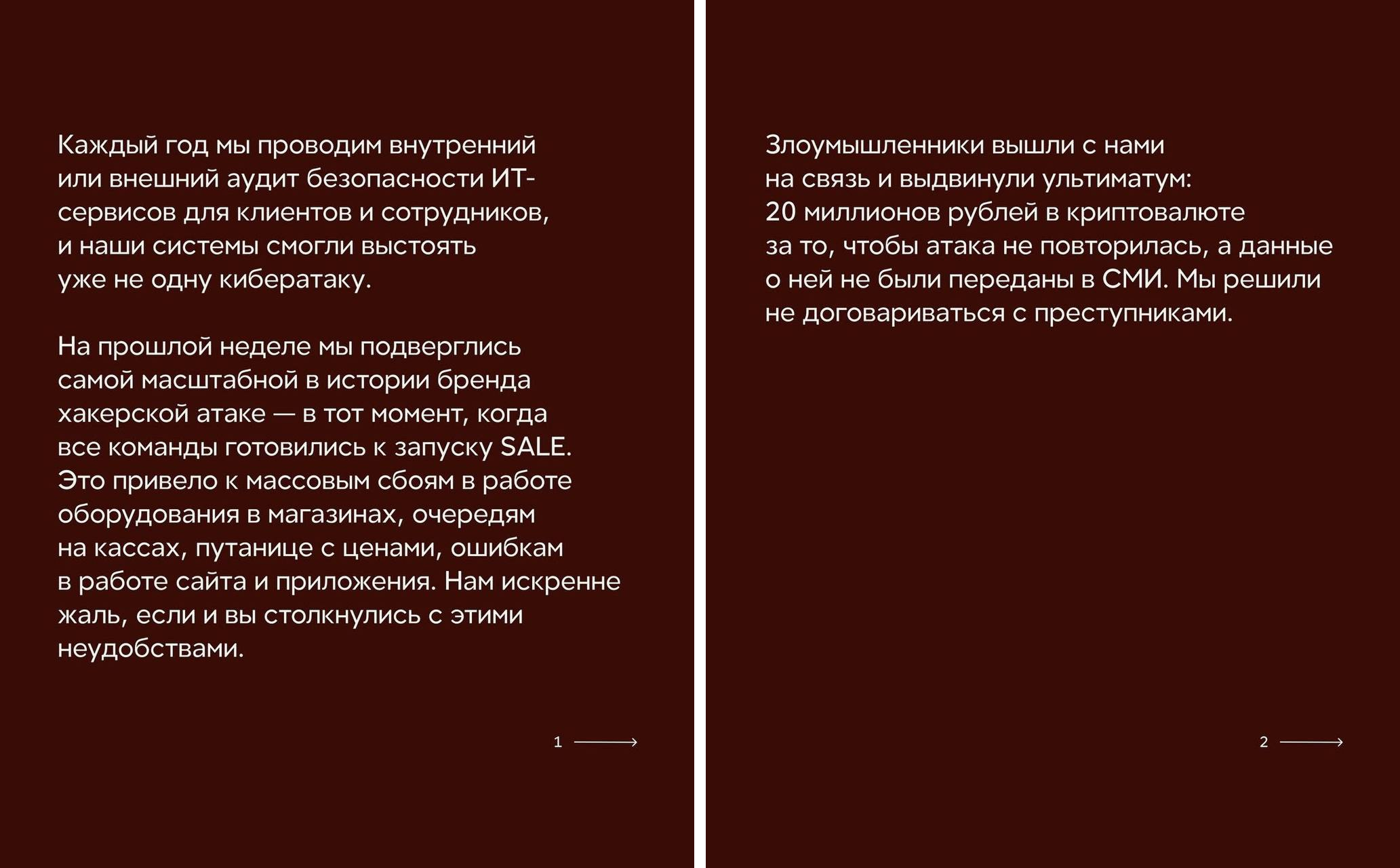

Не нажимать на вложения и не переходить по ссылкам в письмах от неизвестных отправителей. Пары кликов хватит, чтобы злоумышленники смогли заразить рабочий компьютер и начать атаку. Все может закончиться сбоями на сайте и в приложении или полной остановкой работы, если все файлы компании зашифруют. В таком случае будет непросто объяснить ситуацию клиентам и партнерам.

Завести разные рабочие ящики для работы и личных переписок. Это не только про Work‑life balance: разделение снижает риск утечки конфиденциальных данных.

Не подключаться к публичному Wi‑Fi при использовании рабочей почты, чтобы не дать злоумышленникам шанса перехватить трафик и личные данные.

Фишинговые письма содержат ссылку или вложение для кражи конфиденциальных данных: логинов и паролей, данных банковской карты. Злоумышленники маскируют их под оповещения от почтовых сервисов и банков с призывом обновить пароль, посмотреть счет или оспорить блокировку.

Вредоносные письма содержат вложение с вредоносным ПО, киберпреступники используют его для развития кибератаки. Опасные файлы маскируют под документы от бухгалтерии, клиентов и партнеров.

Письма, которые должны насторожить: восемь признаков

Быстро проверить входящие на угрозу помогут признаки фишинговых и вредоносных писем — они основаны на примерах из реальных кибератак. Стоит обратить внимание на то, кто и как пишет, на какую тему письмо, есть ли в нем вложения и ссылки.

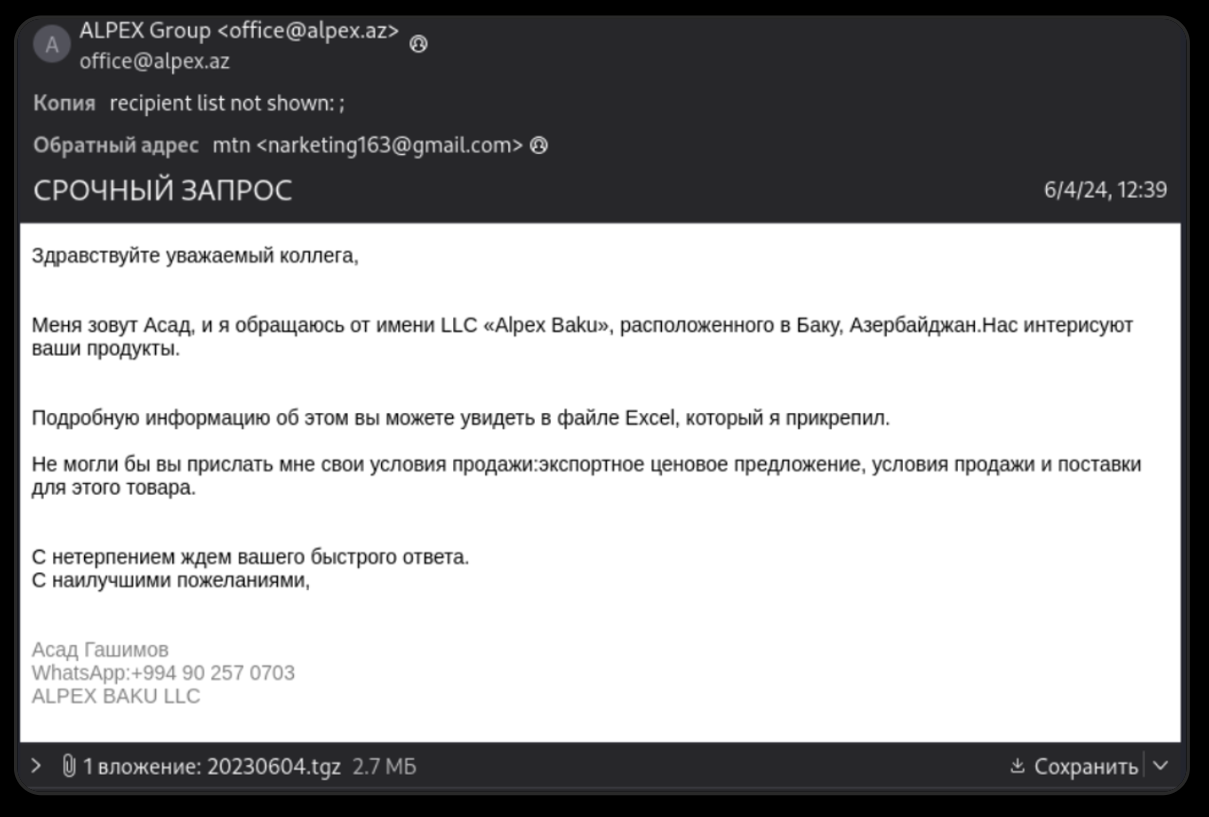

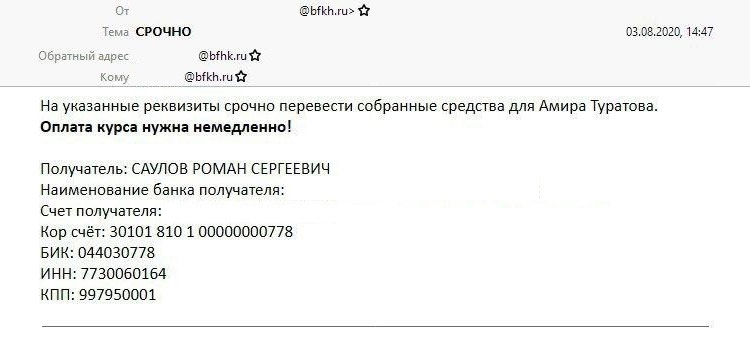

Признак №1: «СРОЧНЫЙ ЗАПРОС», «Сделать немедленно» и другие попытки поторопить. Злоумышленники делают ставку на спешку и давление, чтобы получатель не успел задуматься: «Не подозрительно ли это?» Вложение в таких письмах может оказаться вредоносным, а ссылка — фишинговой.

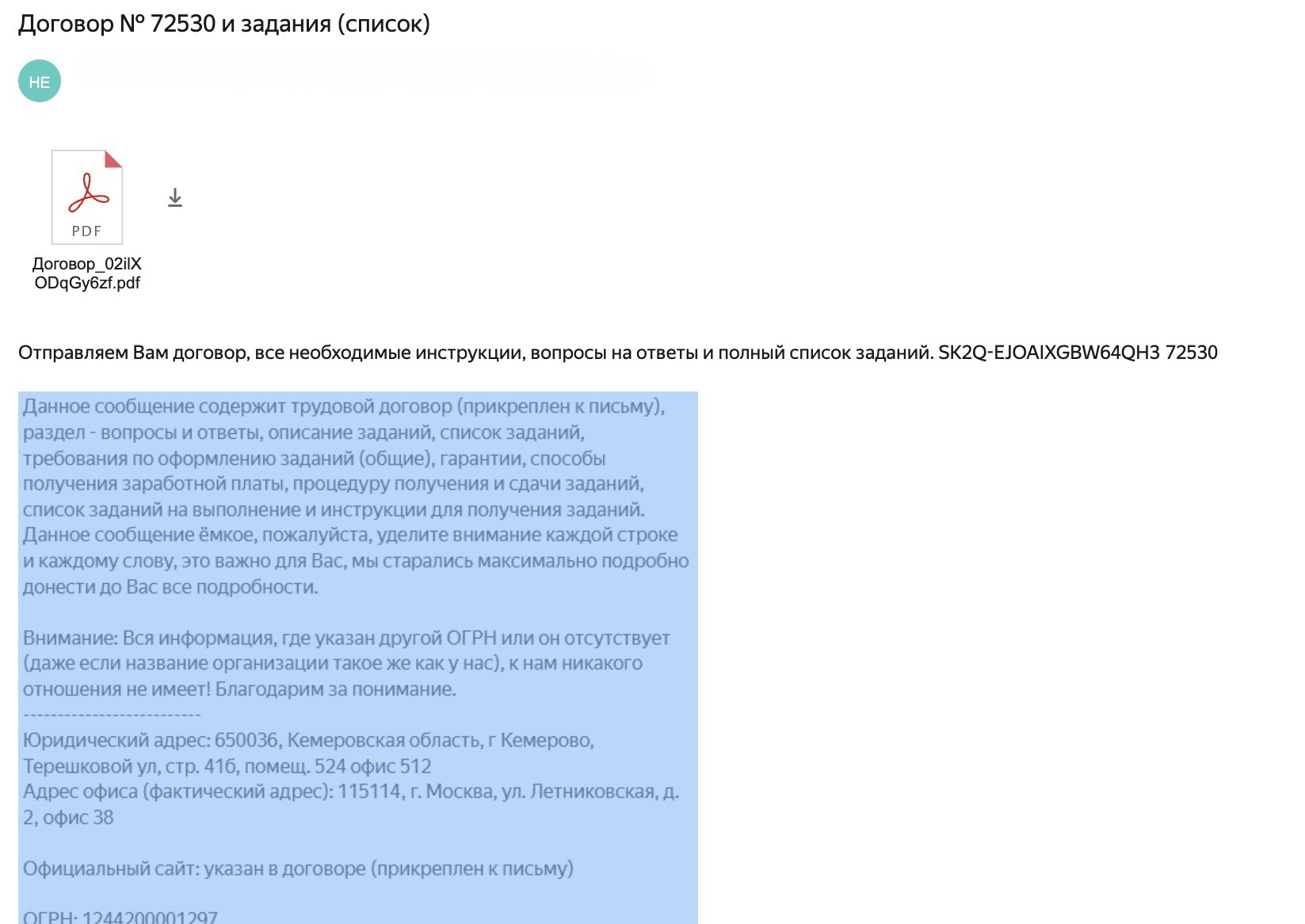

Признак №2: текст, который подходит для любого бизнеса. Когда киберпреступники рассылают письма нескольким компаниям, их выдает отсутствие конкретики. Якобы партнера интересуют продукты, но он не уточняет, какие именно. «Пришлите условия продажи для этого товара», «Подробности в файле / по ссылке» и подобные фразы — явный признак подозрительного письма.

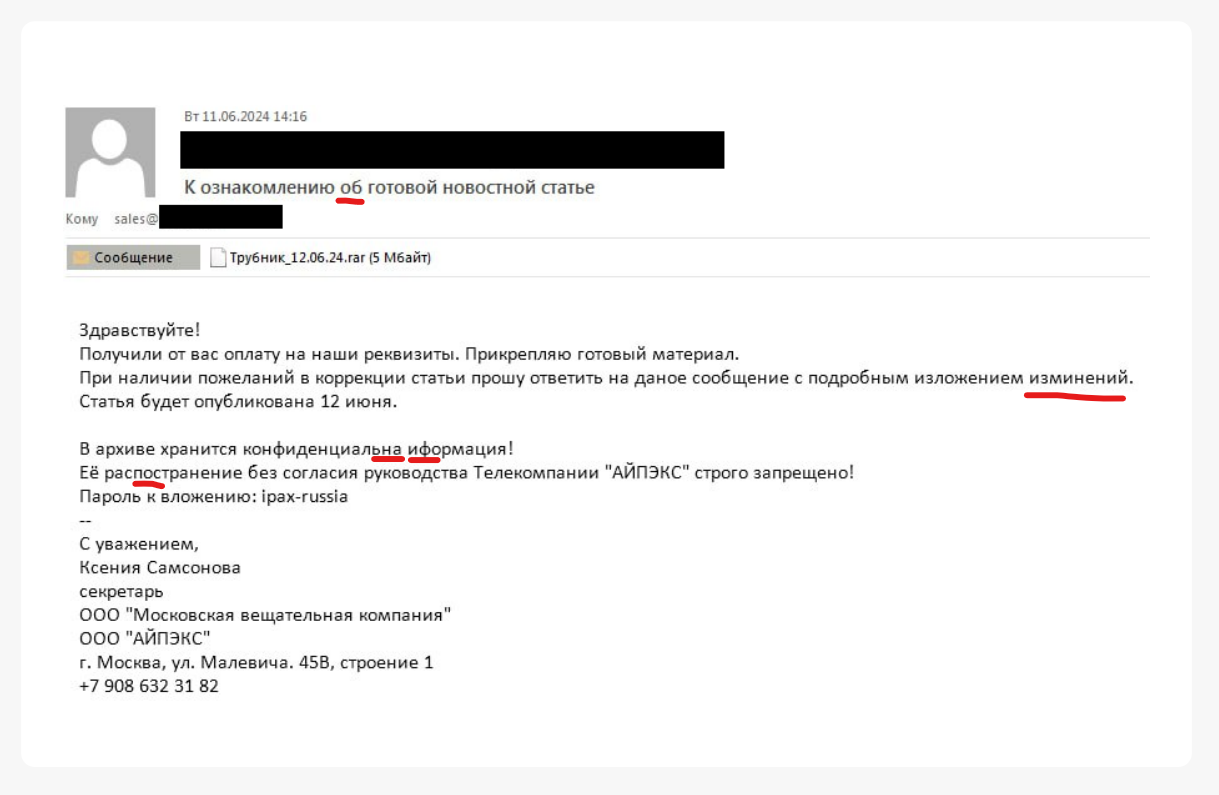

Признак №3: письмо с зашифрованным архивом во вложении. Это частый прием для «упаковки» вредоносного ПО. Пароль к нему злоумышленники пишут в теме письма или внутри него, мотивируя это «защитой конфиденциального документа». На самом деле архив помогает обойти автоматическую проверку писем, потому что не все средства защиты почты способны его распаковать. Чтобы распознать вредоносное вложение в письме, стоит обратить внимание на его тему.

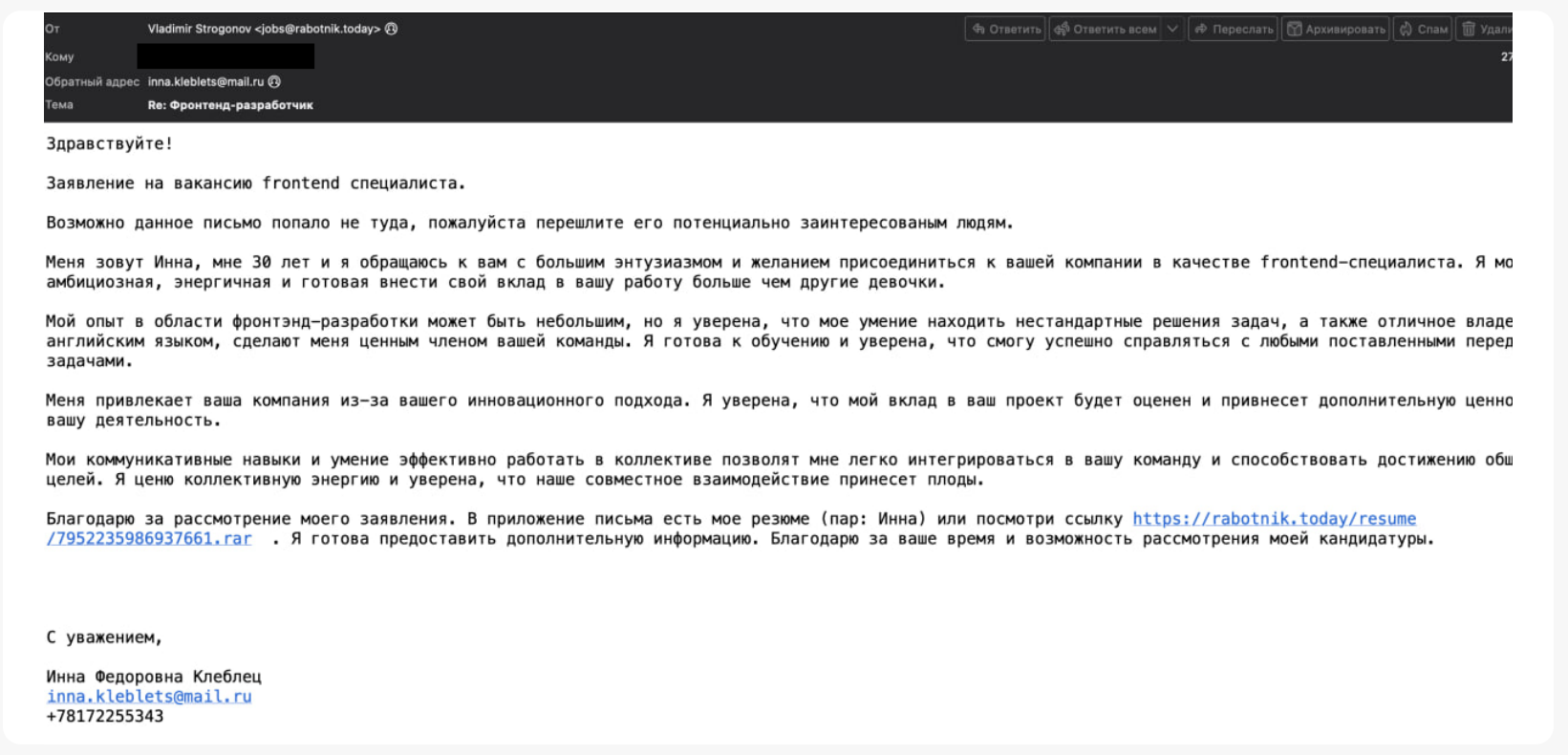

Опасным может оказаться письмо с резюме. Обычная ситуация: на корпоративную почту приходит письмо от соискателя с приложенным резюме. Но отправителем может быть кибергруппировка — так она замаскировала архив с вредоносным вложением.

Также злоумышленники могут прислать якобы поручение от федерального органа, запрос на подпись платежных поручений от имени бухгалтерии.

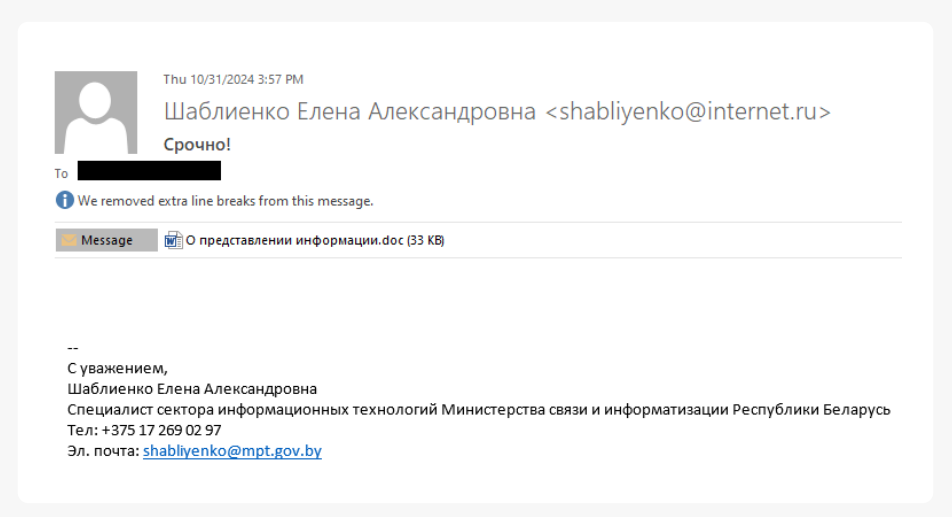

Признак №4: подозрительный адрес почты отправителя. Злоумышленники могут узнать адрес сотрудника или партнера и создать фальшивый домен, который отличается от официального только одним знаком или перестановкой букв.

Признак №5: стиль письма от коллеги отличается от обычного, есть орфографические ошибки. Злоумышленники могут подделать адрес отправителя или взломать почту сотрудника, чтобы написать от его имени. Иногда лишь текст вызывает подозрения — поэтому к нему стоит присмотреться.

Признак №6: замена символов и специальные в теме или теме письма. Этот метод злоумышленники используют для обхода средств защиты почты, чтобы нельзя было автоматически проверить содержание письма.

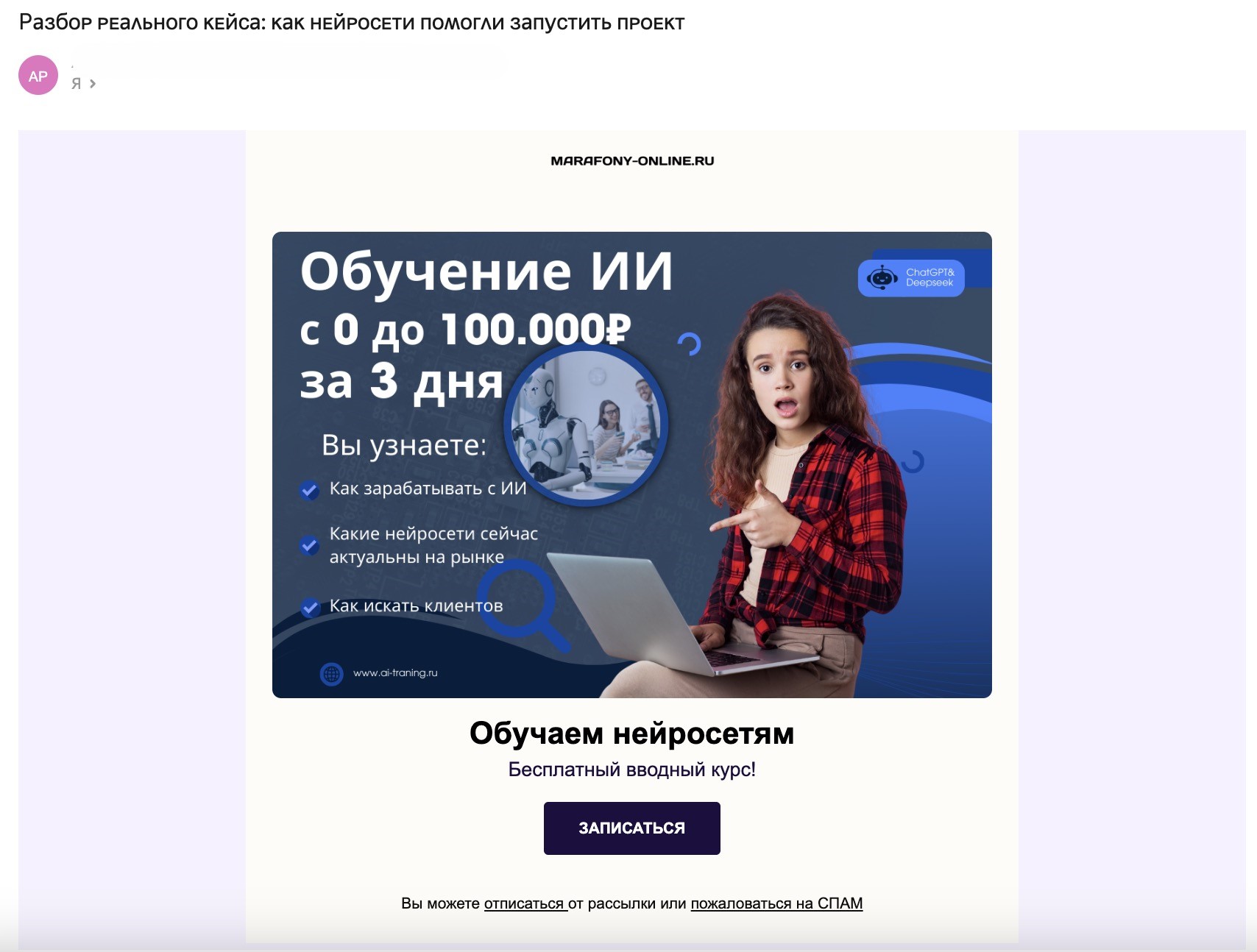

Признак №7: вместо текста — изображение с сообщением. Еще один способ обойти защиту: не все средства для безопасности почты могут распознать текст с картинки. Но получателю легко это заметить. Ссылки и вложения в таком письме лучше проигнорировать.

Признак №8: письмо от Следственного комитета или ФССП. Злоумышленники могут прислать вредоносное письмо под видом уведомления или вызова на допрос. Не открывайте ссылки и вложения в таких письмах, легитимные уведомления не приходят на электронную почту.

Как защитить корпоративную почту от современных угроз

Обучение сотрудников правилам кибербезопасности — не единственный способ противостоять злоумышленникам.

На безопасность почты также влияют технические настройки и процессы, выстроенные в компании. В том числе настройки DNS‑записей, регулярная смена паролей, двухфакторная аутентификация. Проверить уровень защищенности поможет бесплатный чек‑лист с разбором мер защиты и рекомендациями.

Антивирусы и другие стандартные инструменты могут обезопасить от массовой рассылки. Но если злоумышленники атакуют целенаправленно и нестандартно, то потребуется нечто большее.

Специальные инструменты усилят безопасность почты. Примеры решений для проверки писем: Kaspersky Secure Mail Gateway, Dr.Web Mail Security Suite, F6 Business Email Protection. Они помогают остановить кибератаку на раннем этапе. F6 BEP распознает сложные приманки во вложениях и фишинговые ссылки во входящих и исходящих письмах. Решение поддерживает интеграцию с популярными отечественными и зарубежными почтовыми сервисами, в том числе с облачными «VK Почта» и «Яндекс 360».